Tabla de contenido

Conceptos clave para entender la Seguridad Digital

Esta guía tiene como objetivo proporcionar conocimientos esenciales en torno a la seguridad digital, incluyendo las dimensiones, factores, conceptos, cifrado, principios y áreas para la implementación de medidas. Estos son los cimientos que sostienen el entendimiento y buena implementación de la seguridad digital, al empezar por aquí estás dando el mejor de los pasos para ayudar a otras personas a entender y proteger su información y actividades sensibles.

¿Por qué es importante?

Para comenzar, veamos por qué resulta importante la seguridad digital, utilizando como referentes algunos de los antecedentes más importantes para el contexto de sociedad civil.

- Contexto de Ataques Digitales en Sociedad Civil: En 2016, la organización de derechos humanos Front Line Defenders reportó un aumento significativo en los ataques cibernéticos dirigidos a defensores de derechos humanos en todo el mundo. Estos ataques iban desde intentos de phishing hasta intrusiones más avanzadas, poniendo en riesgo la seguridad y la integridad de activistas y sus redes de apoyo.

- Relevancia en la Defensa de Derechos Humanos: En 2017, el informe At What Cost? de Global Witness documentó un número récord de asesinatos de defensores ambientales y de la tierra en todo el mundo. Muchos de los cuales están relacionados con la lucha contra la explotación ilegal de recursos naturales. La seguridad digital es esencial para estos defensores, ya que los datos en línea y las comunicaciones seguras son vitales para coordinar su trabajo y denunciar las violaciones.

- Protección de la Privacidad y Espionaje: En México, desde 2012 se ha utilizado el sofisticado software de espionaje «Pegasus» para espiar a periodistas y activistas; lo que resalta la relevancia de la seguridad digital en entornos con vigilancia gubernamental y riesgos para la seguridad. Para obtener más detalles, visita: ejercitoespia.r3d.mx.

Conceptos básicos

Esta sección tiene como objetivo establecer una comprensión sólida de los fundamentos de la seguridad digital y aclarar conceptos erróneos comunes. Está dividida en subsecciones para abordar cada aspecto de manera precisa.

¿Qué es la seguridad digital?

La seguridad digital es un conjunto de prácticas y medidas diseñadas para proteger la información y los sistemas de tecnología de la información contra incidentes, accidentes y cualquier uso malintencionado. Abarca tecnologías, políticas y educación que trabajan en conjunto para asegurar datos sensibles y la continuidad de actividades.

Tipos de información – ¿Cómo identificar la información a proteger?

Para determinar qué información debemos proteger, podemos clasificarla de acuerdo a su importancia, enfocándonos en garantizar la confidencialidad e integridad de la información más crítica. Desde Protege.la, el programa de seguridad digital de SocialTIC proponemos una clasificación sencilla y efectiva:

- Pública: Cuando la información está abierta y accesible a cualquier actor a través de medios y canales específicos. Por ejemplo, el correo electrónico, la dirección de la organización, el nombre de la persona, etc. Idealmente la información pública no conlleva riesgos en particular, de manera que sólo mantendremos pública la información que en sí misma tiene la menor probabilidad de generar algún daño a nuestra persona u organización por lo que somos o lo que hacemos.

- Privada: Se refiere a toda aquella información que de caer en manos equivocadas, podría conllevar diferentes tipos de daño, pero que necesitamos compartir con colegas o terceros. Este tipo de información requiere mantener un control sobre su acceso (mantenerla confidencial con quienes se comparte) e integridad (que solo las personas que requieran poder modificar la información, tengan el permiso apropiado para hacerlo).

- Sensible: Es toda aquella información que, de hacerse pública y conocerse por terceros con fines maliciosos, tendría consecuencias graves para la persona u organización. Dicha información requerirá el más alto nivel razonable de seguridad con el fin de mantener su confidencialidad. Además, será la información sobre la cuál sean muy estrictos los permisos de acceso, edición, eliminación o redistribución.

Considera que cierta la información puede fluctuar entre pública, privada y sensible, dependiendo del contexto. Por ejemplo, en el caso de una manifestación o una potencial detención habrá que considerar qué información asociada a la identidad de las personas manifestantes queremos mantener confidencial, en cuyo caso sería razonable incluso proteger el nombre propio, el lugar de trabajo o estudio.

- Registros públicos de propiedades: Si bien estos registros pueden ser consultados por cualquier persona, en el contexto de un conflicto territorial, conocer quién es el dueño de una determinada propiedad puede hacer que ese individuo o su familia sean blanco de amenazas o represalias.

- Publicaciones en redes sociales: Una persona activista puede haber compartido públicamente en sus redes sociales su asistencia a un evento o taller. Sin embargo, si posteriormente se produce un clima de represión hacia activistas, esa publicación podría ser usada como «prueba» de su involucramiento en actividades consideradas subversivas por las autoridades.

- Listas de asistencia a eventos: Las listas de personas que asistieron a un seminario o conferencia sobre derechos humanos pueden ser de dominio público. Pero si el gobierno o grupos paramilitares buscan reprimir a defensores de derechos humanos, esa lista puede convertirse en un registro de personas a vigilar o intimidar.

Por lo regular, la información más sensible incluye: contraseñas, información bancaria, códigos de recuperación, fuentes periodísticas, nombres y datos asociados a la identidad de personas en riesgo, geolocalización, entre otros.

Dimensiones de la seguridad digital

La seguridad digital tiene dimensiones que deben comprenderse para garantizar una protección efectiva. Aquí exploramos tres dimensiones importantes:

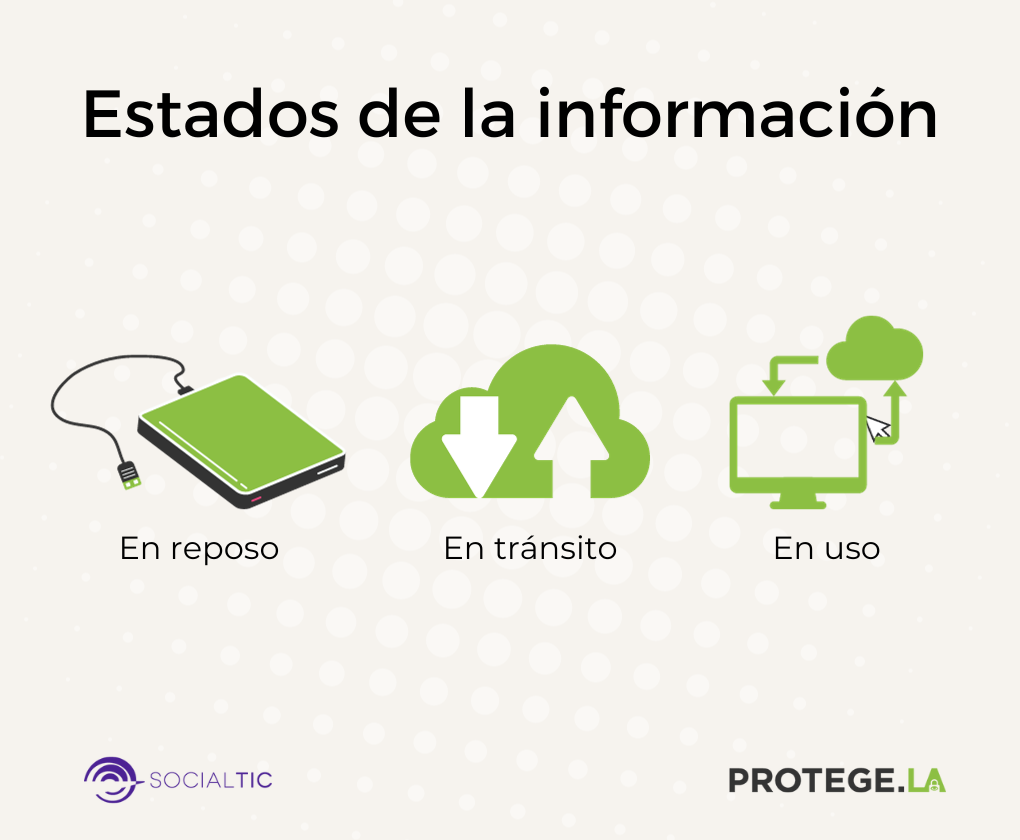

1. Estados de la información a proteger

La información, en el contexto de la seguridad digital, pasa por tres estados principales que son cruciales para entender cómo protegerla adecuadamente. Estos tres estados representan los puntos clave en los que la información se encuentra y necesita ser protegida en el contexto de la seguridad digital.

a) Reposo: La información en estado de reposo se refiere a los datos almacenados en dispositivos o sistemas de almacenamiento, como discos duros, servidores, computadoras, dispositivos móviles, tarjetas de memoria, etc. Durante este estado, la atención se centra en proteger estos dispositivos y los datos almacenados en ellos de accesos no autorizados.

b) Transmisión: La información en estado de transmisión se refiere a los datos que se están moviendo de un lugar a otro, a menudo a través de redes o medios de comunicación. Puede incluir correos electrónicos, mensajes de texto, transferencia de archivos, navegación web, entre otros. Durante este estado, es esencial proteger los datos para que no sean interceptados, leídos o manipulados por personas no autorizadas.

c) Uso/Publicación: La información en estado de uso o publicación es aquella que está siendo utilizada por personas o publicada en plataformas en línea. Esto puede abarcar publicaciones en redes sociales, edición de documentos, participación en videoconferencias, etc. Durante este estado, la atención se centra en controlar quién tiene acceso a la información y cómo se utiliza.

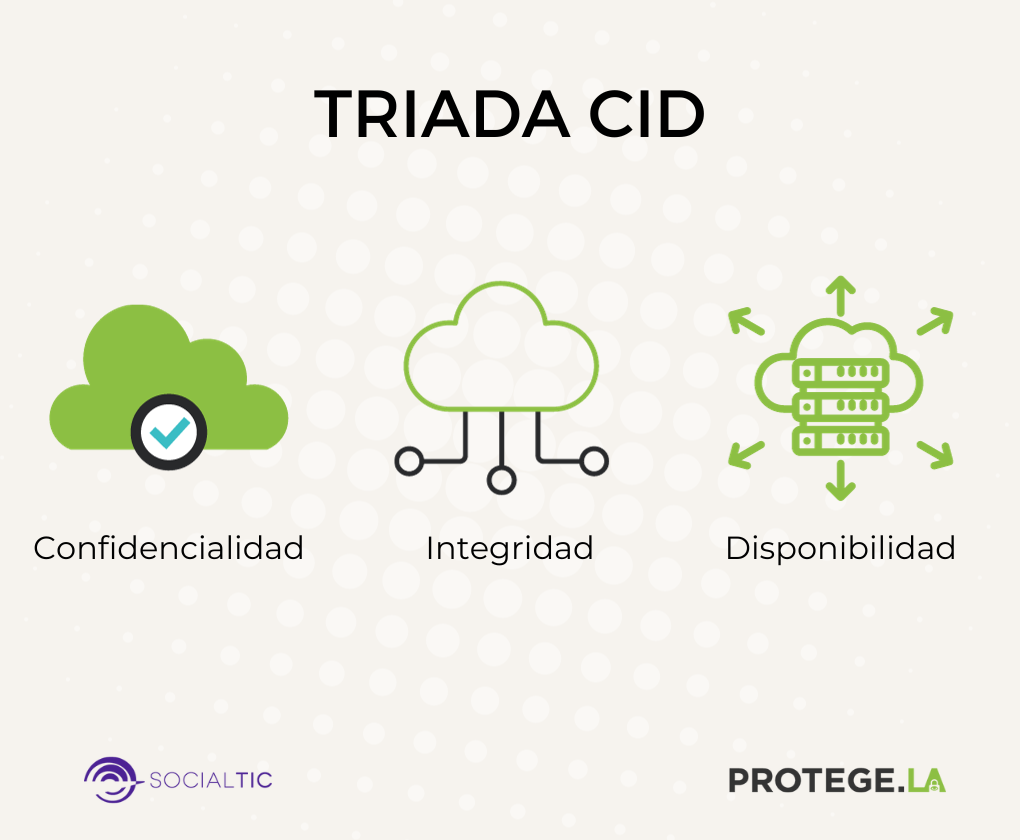

2. Metas de la seguridad digital

La seguridad digital se enfoca en lo que se conoce como tríada CIA que, traducimos como privacidad, integridad y disponibilidad. La seguridad digital engloba tres aspectos esenciales a proteger en cualquier sistema de información:

a) Privacidad: Se busca garantizar que la información sea accesible sólo para aquellos actores pretendidos y en las condiciones específicas que establecemos. Estos deben estar protegidos contra accesos no autorizados.

b) Integridad: La integridad implica que la información no debe ser modificada de manera no autorizada o accidental. Esta debe mantener su precisión y confiabilidad durante todo su ciclo de vida, evitando que pueda comprometer su validez y confianza.

c) Disponibilidad: Se busca garantizar que los equipos e información estén disponibles y accesibles para las personas autorizadas siempre que se necesiten. Esto incluye la prevención de interrupciones no planificadas o incidentes como el daño, pérdida o corrupción de los medios de almacenamiento.

3. Factores de la seguridad digital

La seguridad digital no solo se ocupa de la tecnología, en realidad entrelaza diferentes esferas. El descuido de alguna de esas esferas puede conducir a medidas o estrategias inefectivas de seguridad por lo cual es clave reconocer el papel de cada una de ellas.

a) Factor humano: El factor humano es un asunto importante, puede incluir temas como la alfabetización digital, la educación, la concientización o, incluso, la capacidad de sostener en el tiempo las medidas implementadas. Además, también implica reconocer diferentes aspectos de vulnerabilidad, identidad y rol de las personas.

b) Políticas y prácticas: Las políticas y prácticas establecen el marco para una seguridad digital efectiva. Las personas y organizaciones deben definir políticas claras de seguridad. Asimismo, es crucial establecer procedimientos y protocolos detallados para diversas situaciones, desde el manejo de contraseñas hasta la respuesta a incidentes.

c) Tecnología: La seguridad digital se apoya en soluciones tanto de hardware como de software. Por un lado, el hardware ofrece la infraestructura esencial para implementar estas soluciones de seguridad. Por otro lado, el software proporciona las aplicaciones y programas que fortalecen la protección y defensa contra incidentes y ataques.

Diferencia entre seguridad, privacidad y anonimato

Puede resultar sencillo confundir los conceptos de seguridad, privacidad y anonimato, pero es esencial comprender claramente sus distinciones.

Seguridad: La seguridad digital se centra en proteger los sistemas, datos y la infraestructura de tecnologías de la información. Busca garantizar la integridad, privacidad y disponibilidad de la información, así como la continuidad de los sistemas y servicios.

Privacidad: La privacidad se refiere al control que tiene un individuo sobre la información que comparte, especialmente en línea. Implica el derecho y la decisión sobre qué datos se comparten, con quién, en qué condiciones y con qué fines. Mantener la privacidad implica asegurarse de que la información personal sólo sea accesible para aquellos autorizados y utilizada de acuerdo con las preferencias de cada individuo. Así, se pueden implementar medidas de seguridad para asegurar la privacidad.

Anonimato: El anonimato se trata del intento de ocultar la identidad de una persona mientras interactúa en línea. Se busca asegurar que las actividades y comunicaciones en la red no puedan ser rastreadas hasta un individuo específico. Decimos que es el intento porque el anonimato absoluto en línea puede ser difícil de lograr debido a la naturaleza de la tecnología y las posibles correlaciones de datos.

El cifrado

El cifrado es una piedra angular de la seguridad digital y juega un papel crucial en la protección de la información. Se refiere al proceso de convertir datos en un formato ilegible utilizando algoritmos matemáticos complejos. Este formato ilegible se denomina «texto cifrado» y sólo puede ser desbloqueado y convertido nuevamente a su forma legible original con una clave específica, conocida como «clave de cifrado». Un texto cifrado se vería algo semejante a este gif:

Si alguien intercepta el Cubo Rubik mezclado en el camino y no tiene las instrucciones para resolverlo, le resultará muy difícil, si no imposible, entender el mensaje original. Solo la persona que tiene las instrucciones correctas, o en términos de cifrado, la clave, puede descifrar el mensaje y entender la información que se transmite. Hay que tener presente que el cifrado lo podemos aplicar a la información en tránsito como en reposo.

Cifrado de datos en tránsito: Asegura que los datos transmitidos a través de redes no sean accesibles para personas no autorizadas. Se aplica comúnmente mediante protocolos seguros como HTTPS para la navegación web y TLS/SSL para correos electrónicos y transferencia de archivos. Otro ejemplo es el cifrado de extremo a extremo, usualmente aplicado en mensajería instantánea.

Cifrado de datos en reposo: Garantiza que los datos almacenados en dispositivos (discos duros, servidores, etc.) estén protegidos contra el acceso no autorizado. Es decir, si alguien roba tu medio de almacenamiento, no podría leer lo que allí se encuentra, a menos que tenga acceso a la llave de cifrado. Se utiliza para proteger información en computadoras, dispositivos móviles, unidades USB y más.

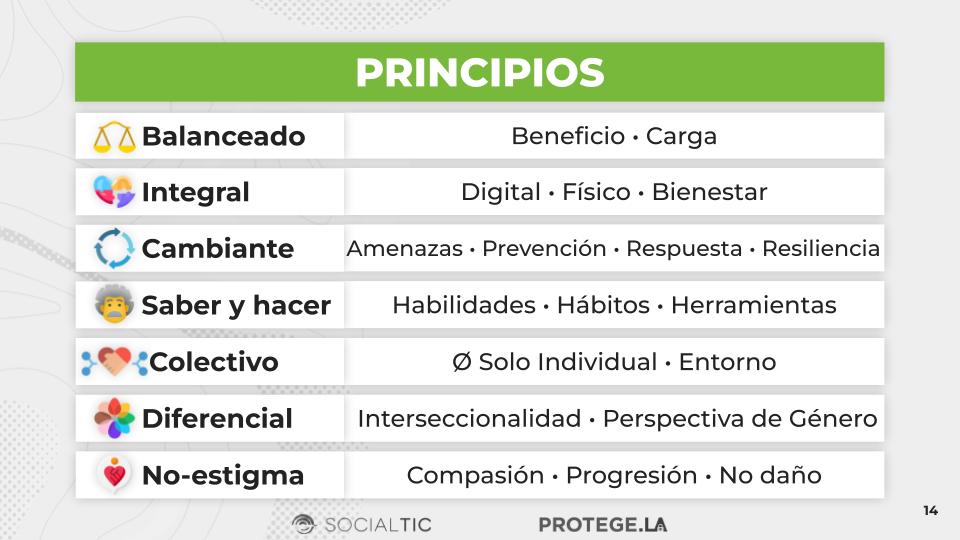

Principios de seguridad digital

Desde Protege.la, el programa de seguridad digital de SocialTIC esbozamos siete principios clave que rigen una buena experiencia de seguridad digital:

- Balance: La seguridad digital no es todo o nada; debemos equilibrar la protección con la usabilidad y la facilidad de uso, algo que varía de persona a persona.

- Seguridad Integral: La seguridad digital no se limita a la protección de datos, sino que incluye aspectos digitales, físicos y de bienestar en línea.

- Adaptación: Debemos ajustar nuestras estrategias de seguridad a medida que cambian las amenazas y nuestros roles y actividades en línea.

- Saber-Hacer: Es importante entender por qué y cómo implementar correctamente las medidas de seguridad.

- Colectividad: La seguridad en línea es responsabilidad colectiva, desde individuos hasta organizaciones y gobiernos.

- Diferencial: Debemos reconocer que las amenazas y las medidas de seguridad digital varían según las circunstancias y características individuales. Considera la diversidad de objetivos, roles y factores de identidad en línea para ofrecer una protección equitativa.

- No-Estigma: Fomentamos crear una cultura de seguridad en línea que apoye en lugar de culpar a las personas por las fallas en la seguridad.

Siguientes pasos:

Evalúa cuáles son los riesgos

Ahora que conoces lo más básico de la seguridad digital, querrás saber en dónde están los riesgos más importantes a atender. Para ello, te recomendamos hacer un análisis de riesgos con el fin de priorizar los aspectos de la vida digital en donde aplicaremos la gestión del riesgo y las medidas de seguridad destinadas a la protección de la información sensible.

Medidas de seguridad digital a implementar

Hay diferentes áreas donde aplicar medidas de seguridad. Desde Protege.la, el área de seguridad digital de SocialTIC proponemos cinco y hemos desarrollado guías relacionadas.

1. Dispositivos: Nuestros dispositivos son portales a un mundo digital complejo y a menudo peligroso. Mantenerlos actualizados y seguros es crucial para proteger la información sensible relacionada con las causas que defiendes.

Este material ha sido posible gracias al apoyo del pueblo de los Estados Unidos de América a través de la Agencia de los Estados Unidos para el Desarrollo Internacional (USAID). El contenido de este material es responsabilidad única de SocialTIC y no refleja necesariamente los puntos de vista de USAID o los del Gobierno de los Estados Unidos.

![Diapositivas_ Sesión 2 - Identificación y prevención de ataques digitales con componente humano [06_23] Tipos de informacion](https://protege.la/wp-content/uploads/2023/11/Diapositivas_-Sesion-2-Identificacion-y-prevencion-de-ataques-digitales-con-componente-humano-06_23.jpg)