En la actualidad, nuestra vida en el espacio digital se ha vuelto una extensión de nuestras vidas físicas. Desde nuestras fotos, mensajes, redes sociales, cuentas de trabajo, bancarias, etc., toda nuestra información personal vive en nuestras cuentas en línea. Cada una de nuestras cuentas se vuelve como una casita en donde habitamos el espacio digital, y así, como no dejaríamos la puerta abierta de nuestra casa, también deberíamos considerar cuidar la entrada de nuestras casitas digitales.

Las contraseñas “tradicionales”, son esa llave que lleva años con nosotres y que ya no es suficiente. Es fácil de perder, de adivinar, clonar o de hasta robar y lo que es muy común, si usamos la misma contraseña para varias cuentas, solo hace falta que una cuenta se vea comprometida para que todas nuestras cuentas queden expuestas.

Las contraseñas “tradicionales”, las que todas y todos usamos, han sido la base de nuestra seguridad en el espacio digital durante mucho tiempo, pero tienen ciertas limitaciones:

- Son fáciles de robar: Algunas de nuestras contraseñas pueden verse vulneradas a través de filtraciones de datos, ataques de phishing o alguna infección por malware.

- Difíciles de recordar: Al tener tantas cuentas en línea, es muy común que las olvidemos y eso nos lleva a utilizarlas en múltiples plataformas, o a reciclarlas.

- Vulnerables a diversos ataques digitales como:

- Phishing: Este es un engaño para que ingresemos nuestras contraseñas en un sitio falso o descarguemos archivos infectados por malware enfocado a robar contraseñas.

- Filtración de datos: Si en algún momento, algún sitio web donde tienes una cuenta activa, sufre un ataque, tu contraseña y tu cuenta puede ser expuesta.

- Ataques de diccionario: Las personas atacantes pueden probar miles de combinaciones y palabras en el diccionario hasta encontrar la combinación o palabra correcta y así robar tu información.

Un gestor de contraseñas como lo es Bitwarden nos puede ayudar a generar y almacenar contraseñas de manera segura y cifrada, pero el problema sigue siendo que las contraseñas “tradicionales” por sí solas ya no son suficientes.

Si quieres saber si tus contraseñas se han filtrado alguna vez, puedes consultar la página “Have I Been Pwned”

Si quieres conocer más acerca de los ataques digitales y cómo prevenirlos, te invitamos a consultar la tipología de ataques que tenemos.

Para combatir estas amenazas, han surgido tecnologías más seguras y novedosas, como la autenticación en dos pasos (2FA), las llaves de seguridad físicas y las passkeys. Estas herramientas añaden capas de seguridad a nuestras cuentas en línea que hacen que un robo de contraseñas no sea suficiente para acceder a nuestras cuentas, es como reforzar las cerraduras de nuestra casita digital y así, cuidarnos de ataques o de curiosos indeseados.

En este texto te explicaremos qué son y cómo podemos implementarlas en nuestro día a día.

¿Qué es la verificación en dos pasos?

Tipos de autenticación en dos pasos (2FA)

La autenticación en dos pasos o 2FA (two-factor authentication), es una capa adicional de seguridad en nuestras cuentas en línea. Al momento que queramos iniciar alguna sesión, en lugar de depender solamente de nuestra contraseña, nos pedirá una segundo paso para verificar nuestra identidad, comúnmente es un código, y así darnos acceso a la cuenta.

Algunos de los métodos más comunes de la autenticación en dos pasos son:

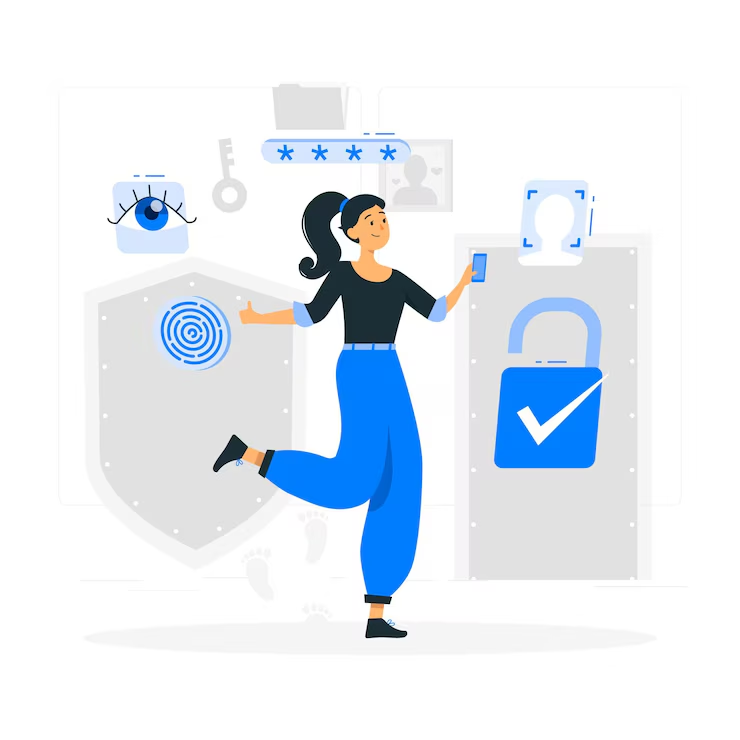

- Códigos enviados a través de SMS:

- Cuando actives la autenticación en dos pasos con este método, cada vez que inicies sesión recibirás un mensaje de texto a tu celular con un código que deberás ingresar al servicio al que estás iniciando sesión.

- Es fácil de usar y no requiere que descargues ninguna aplicación o que tengas un dispositivo extra y está disponible para casi cualquier servicio telefónico.

- Una limitación es que si no tienes señal telefónica, puede que no recibas los mensajes que te lleguen.

- Una consideración de seguridad es que este método es vulnerable a ataques de phishing o alguien puede clonar o intervenir tu línea telefónica y recibir tus códigos.

- Este método solamente lo recomendamos si no puedes activar algún otro método más seguro.

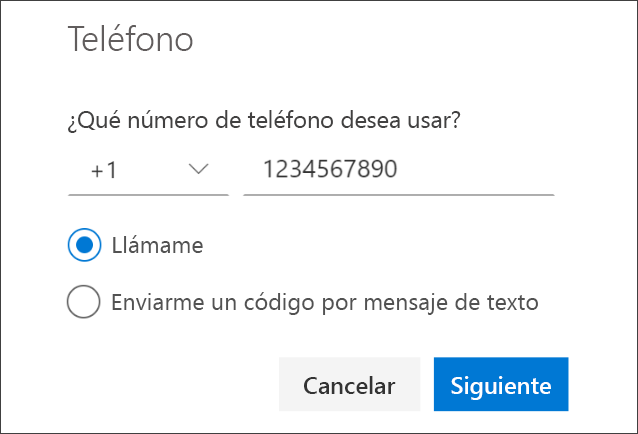

- Llamadas telefónicas:

- Este método es muy similar al anterior, pero en lugar de recibir un mensaje de texto, recibirás un llamada telefónica con un código o con alguna instrucción para confirmar el acceso a tu cuenta.

- Funciona en teléfonos móviles y no depende de ninguna aplicación para su uso.

- Una consideración de seguridad es vulnerable al phishing y no siempre está disponible en todos los servicios digitales.

- Al igual que el método anterior, solamente lo recomendamos si no puedes activar algún otro método más seguro y es útil como un método de respaldo, pero no como primera opción.

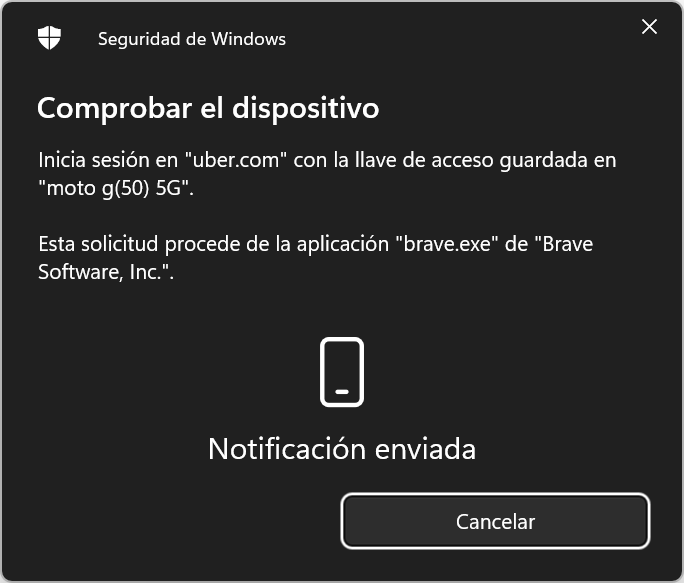

- Notificaciones en tu dispositivo móvil:

- Al iniciar sesión, en lugar de ingresar un código, recibirás una notificación en tu dispositivo móvil, esta notificación te pedirá aprobar o rechazar el intento de acceso a la cuenta.

- Este método es más seguro que los SMS y las llamadas telefónicas, ya que podemos evitar ataques de phishing y es fácil de usar, solamente aprobamos o rechazamos el acceso.

- Una consideración de uso es que necesitas conexión en tu dispositivo móvil para recibir la notificación y si no tenemos acceso a nuestro dispositivo, podríamos no poder acceder a nuestra cuenta.

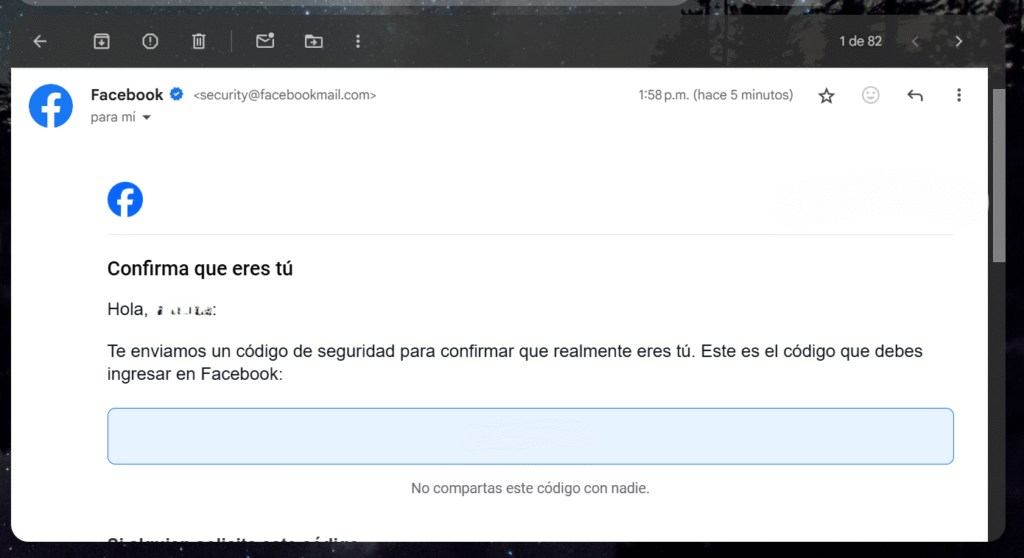

- Códigos por correo electrónico:

- Al iniciar sesión en cualquiera de nuestras cuentas, recibiremos un correo electrónico con un código de acceso o bien, un botón para autorizar el acceso.

- Es fácil de configurar ya que muchos servicios en línea nos permiten este método de autenticación y puede funcionar en cualquier dispositivo con acceso a nuestro correo electrónico.

- Una consideración de seguridad es que si tu correo electrónico está comprometido o ha sido atacado previamente, la persona atacante también podría acceder a los códigos enviados.

- Una consideración de uso es que este método puede ser algo tardado o llegar a la carpeta de spam, por lo que hay que estar atentxs.

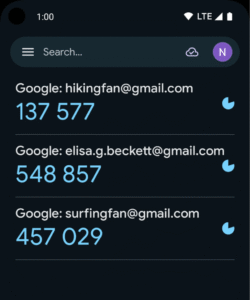

- Aplicaciones de autenticación:

- Las aplicaciones de autenticación generan códigos temporales en nuestros dispositivos que van cambiando cada 30 segundos.

Algunos ejemplos de estas aplicaciones son:

- Google Authenticator

- Microsoft Authenticator

- Aegis

- 2FA Authenticator (2FAS)

- Estas aplicaciones son más seguras que un SMS o un correo electrónico, ya que los códigos están cambiando constantemente y se generan localmente, no se transmiten ni están en movimiento en el espacio digital.

- No dependen de una señal de Internet, ni señal móvil.

- Una consideración importante de uso es que si pierdes el dispositivo donde se encuentran estos códigos y no tienes respaldos, puedes quedarte sin acceso a estos códigos.

- Tienes que configurar la opción manualmente en cada uno de los servicios que quieras autentificar con esta opción.

- Lo recomendamos como opción principal si no te es posible usar una llave física de seguridad.

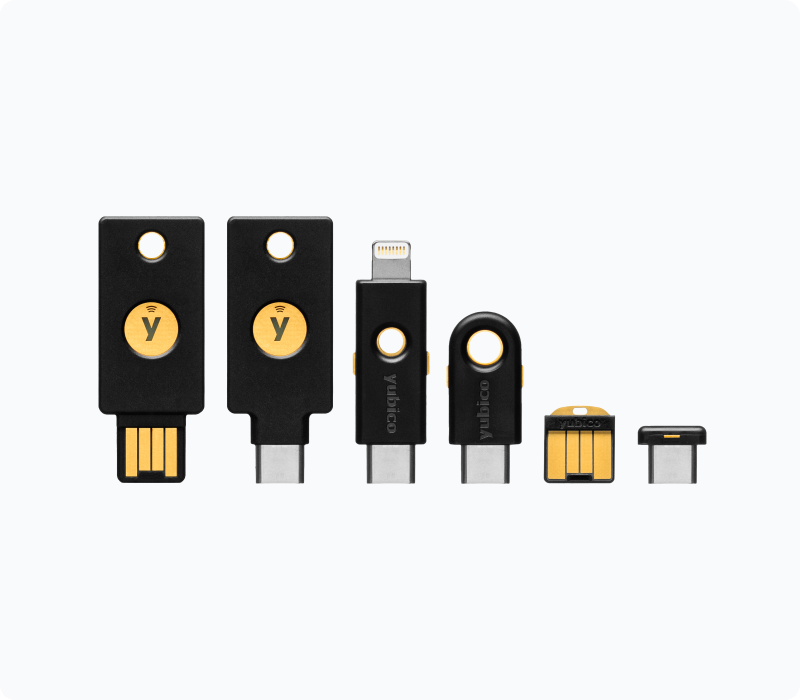

- Llaves físicas de seguridad:

- Las llaves físicas de seguridad son dispositivos físicos (tipo USB, NFC o Bluetooth) que funcionan como un segundo factor de autenticación, algunos ejemplos de marcas son Yubico, creadora de la llave YubiKey y Google, que creó la llave TitanKey.

- La ventaja principal de este método de autenticación es que te protege contra el phishing, el malware y contra ataques digitales remotos.

- Es fácil de usar, solo es necesario conectar a tu dispositivo y presionar el botón o acercar tu llave a tu dispositivo.

- Tiene compatibilidad con múltiples servicios convencionales como redes sociales y correo electrónico.

- Puede ser un gasto no contemplado pero vale la pena, además sus precios van desde los $20 a los $75 dólares, puedes encontrar una que se adapte a tus necesidades.

- Una consideración importante de uso es que si llegaras a perder tu llave física, debes de tener un respaldo ya que no podrás ingresar a tu cuenta.

Recomendación de aplicaciones de 2FA

Como ya vimos, la autenticación en dos pasos es esto que agrega una segunda capa de seguridad, no basta con nuestras contraseñas, necesitamos agregar algo más, en caso de las aplicaciones, este algo más es un código de seis dígitos que cada cierto tiempo se actualiza y nos permite verificar nuestra identidad.

Las aplicaciones que te recomendamos y que son ideales para generar estos códigos son:

- Google Authenticator:

- Tiene un gran soporte de infraestructura por ser de la empresa Google.

- Contiene la opción de respaldo en la nube y lo puedes vincular directamente con tu cuenta de Google.

- Su diseño es simple y altamente funcional.

- Puedes bloquear la aplicación con pin o con tu huella digital.

- Microsoft Authenticator:

- Es una muy buena opción si usas cuentas o servicios provenientes de Microsoft.

- Puedes sincronizarlo con la nube y crear respaldos.

- Puedes iniciar sesión sin contraseña en servicios de Microsoft.

- Tiene la opción de bloquear la aplicación con tu huella o un pin.

- Aegis Authenticator:

- Es de software libre y con código abierto.

- Te permite exportar e importar tus cuentas de manera cifrada.

- Tiene un diseño simple pero útil y puedes bloquear la aplicación con tu huella o un pin.

- Es ideal si lo que buscas es tener un control más local de tu privacidad.

Estas aplicaciones requieren escanear un código QR o el ingreso de una clave en específico cuando configuramos por primera vez la aplicación y el 2FA.

Activación de 2FA en cuentas en línea

Ya conocemos los diversos tipos de autenticación en dos pasos y la importancia de añadir capas de seguridad a nuestras casitas digitales, ahora, ¿cómo activar la autenticación en dos pasos?

Te daremos el paso a paso de como activar esta función para tus cuentas clave.

Activar la verificación de Gmail o tu Cuenta de Google

- Accede a “https://myaccount.google.com/” e inicia sesión si aún no lo has hecho.

- En el menú que se encuentra en lado izquierdo de la pantalla, haz clic en la opción “Seguridad”

- Baja hasta encontrar la sección “Cómo inicias sesión en Google”, haz clic en la opción “Verificación en dos pasos”

- Da clic en el botón que dice “Empezar”. Es posible que te pidan ingresar nuevamente tu contraseña para confirmar que eres tu.

- Google te puede ofrecer varias opciones para autenticar tu cuenta, las más comunes son:

- Mensaje de Google: si tienes otro dispositivo una sesión de Google iniciada, recibirás una notificación para aprobar el inicio de sesión.

- Código por SMS: recibirás un código de 6 dígitos en el teléfono que registres en tu cuenta de Google.

- Aplicación de autenticación: puedes usar una aplicación como las que te recomendamos para escanear el código QR y generar códigos temporales.

- Llave de seguridad física: si tienes una llave física, puedes registrarla y conectarla por USB o NFC.

- Al finalizar, puedes guardar los códigos de respaldo que Google te ofrece. Si pierdes acceso a tus dispositivos o cuentas, estos códigos te pueden ayudar a recuperarlas, te recomendamos guardarlos en tu gestor de contraseñas favorito o en algún lugar seguro.

Una vez configurado el primer método de autentificación (mensaje de Google o SMS), Google te permitirá añadir métodos alternativos, que te recomendamos activar, como la aplicación de autenticación o una llave física.

Si quieres aprender más sobre cómo proteger tu cuenta de Google, te invitamos a leer la “Guía de seguridad avanzada de Google”

Activar la verificación en tu cuenta de Instagram

- Abre la aplicación y dirígete a tu perfil que se encuentra en la parte inferior izquierda, tendrá tu foto de perfil.

- Presiona las tres líneas horizontales en la esquina superior derecha para desplegar el menú.

- En la sección “Tu cuenta”, encontrarás la opción «Centro de cuentas», da clic ahí.

- Ve a la sección «Contraseña y seguridad» y selecciona «Autenticación en dos pasos».

- Selecciona la cuenta en la que deseas activar la autenticación en dos pasos.

- Instagram te ofrecerá tres métodos para proteger tu cuenta:

- Aplicación de autenticación, como Google Authenticator. Verás un código QR en pantalla que deberás escanear con la aplicación para comenzar a generar los códigos temporales.

- Mensaje de texto (SMS): recibirás un código en tu celular cuando inicies sesión.

- WhatsApp: recibirás un código por mensaje directo en la aplicación.

- Una vez elegido y configurado el método, Instagram te solicitará un código generado para confirmar la activación.

- Recibirás una confirmación de que la autenticación en dos pasos está activa.

⚠️ También puedes configurar un método secundario por si pierdes acceso al principal.

Activar la verificación en tu cuenta de Facebook

- Ingresa a tu cuenta desde la aplicación.

- En la aplicación, toca el ícono de tres líneas, regularmente tiene tu foto de perfil y se encuentra en la parte superior derecha de la pantalla, y busca «Configuración y privacidad», después selecciona «Configuración».

- Selecciona «Centro de cuentas» y después «Contraseña y seguridad» y por último «Autenticación en dos pasos».

- Elige la cuenta que quieras verificar en dos pasos y haz clic en «Empezar».

- Escoge uno o más métodos de seguridad:

- Aplicación de autenticación: escanea el QR con una aplicación como Google Authenticator y guarda los códigos de respaldo.

- Código por SMS: recibirás un código de 6 dígitos en tu celular cuando intentes iniciar sesión.

- Llave de seguridad: si tienes una compatible, puedes registrarla como segundo factor de autenticación.

- Ingresa el código de verificación para confirmar que todo está funcionando bien.

- Una vez activado, Facebook te dará la opción de generar códigos de recuperación para usarlos si pierdes tu dispositivo o el acceso a tu cuenta, si lo deseas, guardalos en un lugar seguro como tu gestor de contraseñas. 😉

- Revisa regularmente tus métodos de autenticación y datos de recuperación para mantenerlos actualizados.

¿Qué son las passkeys?

Las passkeys son una forma más fácil y segura de iniciar sesión en nuestras cuentas digitales sin tener que recordar contraseñas difíciles y depender de nuestra memoria o de los gestores de contraseñas. Este método utiliza biometría como nuestra huella digital o nuestra carita.

¿Cómo funcionan las passkeys?

Cuando creamos una passkey, se generan dos llaves: una pública y otra privada.

La llave privada se guarda solamente en tu dispositivo como tu celular o tu computadora, y la llave pública se queda en el sitio web al que queremos acceder.

Al iniciar la sesión, el sitio al que queremos acceder nos pedirá que confirmes que tienes la llave privada, si coincide con la que se ha guardado en tu dispositivo, podemos entrar sin problemas, esto nos garantiza que solamente tú puedas acceder a tu casita digital y como no hay una contraseña de por medio, no hay nada que te puedan robar.

Para comprender mejor cómo funcionan las passkeys te invitamos a ver el video “Entiende las llaves de acceso en 4 minutos” de Google.

Las passkeys están bastante bien respaldadas, empresas como Google, Microsoft y Apple ya las han integrado en sus sistemas operativos y en sus navegadores más recientes.

En dispositivos Apple, las passkeys se almacenan de forma segura en el llavero de iCloud, y se sincronizan entre todos los dispositivos de la persona usuaria. En Android, se guardan en el gestor de contraseñas de Google, también se sincronizan automáticamente al iniciar con tu cuenta de Google.

En los navegadores como Chrome de Google, Safari de Apple y Edge de Microsoft, son compatibles, esto nos permite usar las passkeys tanto en nuestras computadoras como en teléfonos móviles.

Además, varias plataformas y sitios ya han incorporado las passkeys, por ejemplo servicios como PayPal permite iniciar sesión desde nuestros navegadores sin ingresar una contraseña, únicamente con la passkey que tengas registrada en el dispositivo, estas nuevas características de inicio de sesión, brindan rapidez y seguridad a la persona usuaria.

En algunos casos, al ingresar a tu cuenta desde un nuevo dispositivo, puedes aprobar el acceso desde uno ya registrado con passkey, sin necesidad de pasar por todo el proceso de verificación tradicional.

Esto no solo simplifica los accesos a nuestras casitas digitales, si no que también reduce el riesgo de ataques digitales como el phishing, el robo de contraseñas o el acceso no autorizado ya que la passkey está vinculada al dominio original del sitio al que queremos ingresar y no se puede usar en sitios fraudulentos.

⚠️ Nota: Algunos servicios como Google usan “Llave acceso” como sinónimo de passkey.

Configuración y activación de passkeys

Y ahora que conoces un poco más acerca de las passkeys, te ayudaremos a configurar una passkey en los servicios más comunes.

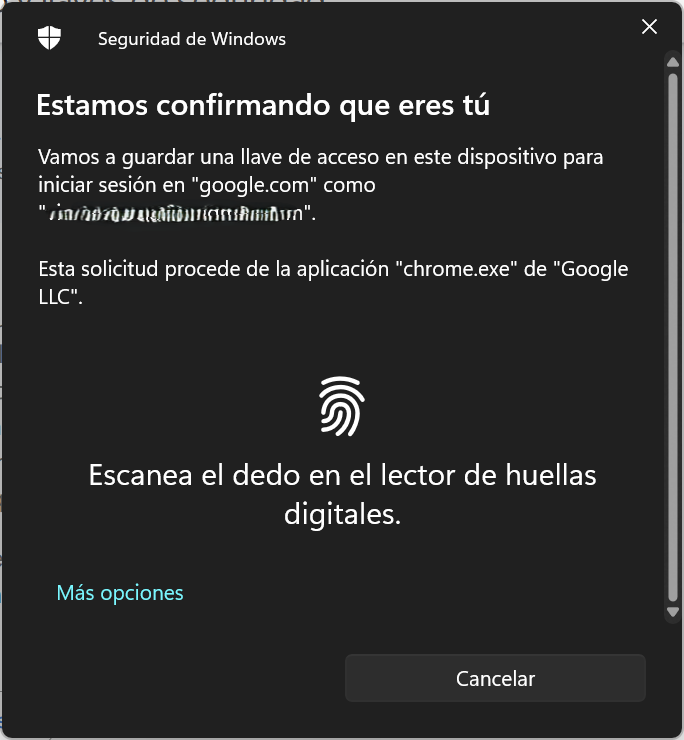

En tu cuenta de Google:

- Accede a “https://myaccount.google.com/” e inicia sesión si aún no lo has hecho.

- En el menú que se encuentra en lado izquierdo de la pantalla, haz clic en la opción “Seguridad”

- Baja hasta encontrar la sección “Cómo acceder a Google”, haz clic en la opción “Llaves de acceso y llaves de seguridad”

- Encontrarás un botón el cual dirá “Crear una llave de acceso”

- Se desplegará una ventana explicando las llaves de acceso, en la parte inferior derecha, daremos clic en “Crear una llave de acceso”

- El sistema detectará si tu dispositivo es compatible y te pedirá autenticarte con huella, rostro o PIN.

- Una vez autenticado, se creará y almacenará una passkey en tu dispositivo.

- Esa passkey quedará sincronizada en todos los dispositivos que usen tu cuenta de Google (si tienes activada la sincronización).

En Apple (iPhone) y servicios derivados:

- Ve a la pantalla de inicio del servicio que desees configurar, asegúrate que sea compatible con los productos de Apple.

- Si deseas configurar una cuenta nueva: toca el botón o enlace para registrar una cuenta nueva del servicio y sigue las instrucciones que aparecerán en la pantalla.

- Si ya tienes una cuenta: inicia sesión con tu nombre de usuario y contraseña, y luego ve a la pantalla de administración de la cuenta.

- Cuando veas la opción de guardar una llave de acceso para la cuenta, toca “Continuar”.

- Tu llave de acceso se habrá guardado.

⚠️ Nota: Si no ves la opción para usar una llave de acceso, significa que el sitio web o aplicación no es compatible con las llaves de acceso.

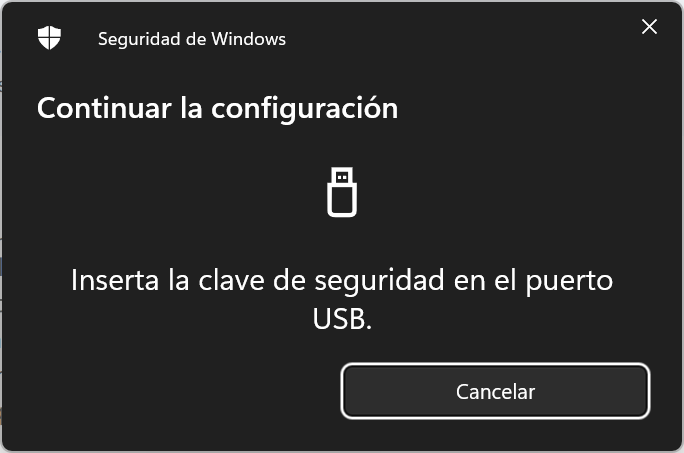

En Windows o servicios derivados:

- Asegúrate de que el sitio o servicio que quieres configurar sea compatible con las passkeys.

- Selecciona “Inicie sesión con una clave de acceso”, según el servicio al que accedas, dirá algo similar.

- Si una passkey se almacena localmente y está protegida por Windows Hello, se te pedirá que utilices Windows Hello para iniciar sesión. Si seleccionas la opción “Usa otro dispositivo”, puedes elegir una de las siguientes opciones:

- Este dispositivo Windows: usa esta opción para usar una passkey que se almacena localmente en tu dispositivo Windows y está protegida por Windows Hello.

- iPhone, iPad o dispositivo Android: usa esta opción si deseas iniciar sesión con una clave de acceso almacenada en un teléfono u otro dispositivo. Esta opción requiere que escanees un código QR con tu teléfono u otro dispositivo, que debe estar cerca del dispositivo Windows que estamos configurando.

- Dispositivo vinculado: puedes usar esta opción si deseas iniciar sesión con una passkey almacenada en un dispositivo que esté cerca del dispositivo Windows a configurar.

⚠️ ️Esta opción solo es compatible con dispositivos Android

- Llave de seguridad: utiliza esta opción si deseas iniciar sesión con una llave de seguridad almacenada en una clave de seguridad FIDO2.

¿Qué son las llaves de seguridad físicas?

Las llaves de seguridad física nos ofrecen un método más seguro para proteger nuestras cuentas en línea. Funcionan como un segundo paso en la autenticación que requiere ser conectado vía USB o por cercanía, ya que algunas funcionan mediante NFC o Bluetooth, al dispositivo desde el cual quieres acceder, así, verificar tu identidad de manera segura.

Además de que estas llaves son compactas y algunos de sus modelos ya integran NFC, que permite que las usemos sin contacto en nuestros dispositivos.

Son ideales para personas que necesitan más seguridad en sus cuentas, como activistas, periodistas y personas defensoras.

Características principales de las llaves físicas

La arquitectura de las llaves físicas reduce en gran manera el riesgo de ataques. Si alguien roba tu contraseña, no le servirá de nada sin tu llave física. Así de simple.

Las llaves físicas están diseñadas con la experiencia de la persona usuaria en mente ya que:

- No requieren batería ni conexión a Internet.

- Son resistentes al agua, caídas y al calor.

- Ocupan poco espacio y se pueden llevar en un llavero físico.

- Funcionan en varias plataformas: Google, Microsoft, Meta, Twitter (X), etc.

- Algunas versiones incluyen múltiples protocolos (FIDO2, U2F, OTP), aumentando la compatibilidad con distintos servicios.

Funcionamiento de las llaves físicas

Estas llaves emplean tecnología con el protocolo internacional FIDO (Fast Identity Online) y están diseñadas para ocupar el espacio que las contraseñas “tradicionales” tenían. De igual manera que las passkeys, cada llave física genera un par de claves, una pública que se asocia al servicio al que queremos acceder, y una clave privada que permanece almacenada de una forma segura en el dispositivo. Como esta clave es privada, nunca se comparte ni abandona la llave física, así, se reduce el riesgo de robo de información como un ataque de phishing.

Compatibilidad de las llaves físicas

Son compatibles con diversas plataformas como Google, Microsoft, Facebook, entre otros servicios en línea, además, soporta muchos protocolos de autenticación, como el protocolo FIDO2, U2F Y OTP (One-Time PassWord), lo que las hace una herramienta muy versátil.

Configuración de las llaves físicas

Para configurar las llaves físicas en nuestras cuentas clave es necesario que primero hayamos configurado la autenticación en dos pasos de los dispositivos y cuentas, además de contar con una llave física.

En Google:

- Accede a “https://myaccount.google.com/” e inicia sesión si aún no lo has hecho.

- En el menú que se encuentra en lado izquierdo de la pantalla, haz clic en la opción “Seguridad”

- Baja hasta encontrar la sección “Cómo acceder a Google”, haz clic en la opción “Llaves de acceso y llaves de seguridad”

- Nos aparecerá una ventana con la leyenda “Crea una llave de acceso para tu cuenta de Google”, daremos clic en el botón llamado “Usar otro dispositivo”

- Introducimos nuestra llave física en nuestro dispositivo en el puerto USB o activarla por Bluetooth.

- Tócala para verificar que la configuración se ha hecho correctamente.

Para Windows:

- Para comenzar la configuración ve a la página “Mi perfil” en “Mi cuenta” e inicia sesión si aún no lo has hecho.

- Selecciona “Información de seguridad”, selecciona “Agregar método” y, después, selecciona “Clave de seguridad”, que está en el menú “Agregar un método”.

- Selecciona “Agregar”, después, selecciona el tipo de llave de seguridad que tienes, ya sea dispositivo USB o dispositivo NFC.

- Asegúrate de que tienes la clave de seguridad físicamente disponible y, a continuación, en la página “Llave de seguridad”, selecciona “Siguiente”.

- En la página “Configurar el nuevo método de inicio de sesión”, selecciona “Siguiente” y, a continuación:

- Si la llave de seguridad es un dispositivo USB, inserta la llave de seguridad en el puerto USB del dispositivo.

- Si la llave de seguridad es un dispositivo NFC, acerque la llave de seguridad al lector.

- Si usas Chrome o Edge, el explorador podría priorizar el registro de una llave de paso almacenada en un dispositivo móvil sobre una llave de paso almacenada en una llave de seguridad.

- Escribe el PIN único de la llave de seguridad en el cuadro “Seguridad de Windows” y, a continuación, selecciona el botón “Aceptar”. Volverá al cuadro “Configuración del nuevo método de inicio de sesión”.

- Selecciona “Siguiente”.

- Vuelve a la página “Información de seguridad”, escribe un nombre con el que puedas reconocer tu nueva llave de seguridad y, a continuación, selecciona “Siguiente”.

- Selecciona “Listo” para cerrar la página “Llave de seguridad”. La página “Información de seguridad” se actualizará con la información de la llave de seguridad.

En Apple (iPhone o iPad)

- Abre la aplicación “Configuración” en tu dispositivo.

- Toca tu nombre y luego toca el botón de “Inicio de sesión y seguridad”.

- Toca “Autenticación de dos factores”.

- Toca “Llaves de seguridad” y, luego, toca “Agregar llaves de seguridad”. Sigue las instrucciones que aparecen en pantalla para agregar las llaves.

- Revisa los dispositivos asociados con tu cuenta de Apple y, luego, elige una de estas opciones:

- Mantener la sesión iniciada en todos los dispositivos activos.

- Selecciona los dispositivos que no quieres que sigan teniendo acceso a tu cuenta y cierra la sesión en ellos.

⚠️ Nota: Si no estás segure de qué tipo de clave de seguridad tienes, consulta la documentación del fabricante.

- Asegúrate de que tienes la clave de seguridad físicamente disponible y, a continuación, en la página “Llave de seguridad”, selecciona “Siguiente”.

- En la página “Configurar el nuevo método de inicio de sesión”, selecciona “Siguiente” y, a continuación:

- Si la llave de seguridad es un dispositivo USB, inserta la llave de seguridad en el puerto USB del dispositivo.

- Si la llave de seguridad es un dispositivo NFC, acerque la llave de seguridad al lector.

- Si usas Chrome o Edge, el explorador podría priorizar el registro de una llave de paso almacenada en un dispositivo móvil sobre una llave de paso almacenada en una llave de seguridad.

- Escribe el PIN único de la llave de seguridad en el cuadro “Seguridad de Windows” y, a continuación, selecciona el botón “Aceptar”. Volverá al cuadro “Configuración del nuevo método de inicio de sesión”.

- Selecciona “Siguiente”.

- Vuelve a la página “Información de seguridad”, escribe un nombre con el que puedas reconocer tu nueva llave de seguridad y, a continuación, selecciona “Siguiente”.

- Selecciona “Listo” para cerrar la página “Llave de seguridad”. La página “Información de seguridad” se actualizará con la información de la llave de seguridad.

En Apple (iPhone o iPad)

- Abre la aplicación “Configuración” en tu dispositivo.

- Toca tu nombre y luego toca el botón de “Inicio de sesión y seguridad”.

- Toca “Autenticación de dos factores”.

- Toca “Llaves de seguridad” y, luego, toca “Agregar llaves de seguridad”. Sigue las instrucciones que aparecen en pantalla para agregar las llaves.

- Revisa los dispositivos asociados con tu cuenta de Apple y, luego, elige una de estas opciones:

- Mantener la sesión iniciada en todos los dispositivos activos.

- Selecciona los dispositivos que no quieres que sigan teniendo acceso a tu cuenta y cierra la sesión en ellos.

Comparación 2FA-passkeys-llaves

| Característica | 2FA tradicional | Passkeys | Llaves físicas |

|---|---|---|---|

| Seguridad | Media | Alta | Muy alta |

| Comodidad | Media | Baja | Media |

| Requiere contraseña | Sí | No | Sí |

| Riesgo de phishing | Alto | Muy bajo | Nulo |

| Necesita hardware adicional | No | No (solo para sincronización) | Sí |

| Ideal para… | Protección básica | Protección intermedia | Protección alta y perfiles de riesgo |

Conclusión

La importancia de implementar las llaves de seguridad físicas y métodos más actuales como las passkeys es un paso hacía una vida más segura, es una cerradura extra para nuestras casitas digitales.

Aunque las llaves físicas son confiables y seguras, no son inmunes a accidentes, que las perdamos o a fallos de la tecnología, por eso es importante tener un segundo factor para autenticar nuestros accesos, como una llave extra de respaldo, una aplicación para la autenticación o tener una passkey activada.

Así como también sumamente importante darle mantenimiento a nuestra casa, lo es en el espacio digital, verificar y actualizar regularmente nuestros datos de recuperación, como nuestros correos electrónicos, números de teléfonos y nuestros códigos de recuperación.

Te recomendamos usar llaves físicas o passkeys y activar la autenticación en dos pasos siempre que puedas. Verifica tus métodos de recuperación cada cierto tiempo y configura múltiples factores y recuerda: la mejor manera de mantenernos segures en el espacio digital si no la que nos permite recuperarnos cuando estamos vulnerables.