#HackingIsNotACrime

¿Qué es un correo de suplantación de identidad?

¿Te ha llegado un correo diciendo que has ganado la herencia de alguien y que solo debes responder con tus datos bancarios? ¿O que tienes una deuda pendiente en alguna entidad de gobierno o bancaria y tienes que entrar a un enlace para verificar la transacción? o ¿Recibiste un correo de Bill Gates diciendo que puedes obtener Windows gratis de por vida si respondes un correo con tus datos?

En el ámbito de la seguridad informática, a esto se le conoce como spoofing o suplantación de identidad, la cual es una técnica que se utiliza para hacerse pasar por alguien falsificando información. Retomando los ejemplos, lo que se falsificaba era el correo electrónico y la identidad del remitente.

Existen diversos tipos de spoofing/suplantaciones, en este caso nos enfocaremos en el de correos electrónicos (que es bastante utilizado en conjunto con el phishing) y veremos algunas medidas para evitar caer en engaños.

Caso de ejemplo

Puede que los ejemplos anteriores, puedas detectarlos fácilmente, así que pongamos un caso más complejo (y no alejado para nada de la realidad). Supongamos que recibimos un correo electrónico que aparenta haber sido enviado desde nuestro propio correo, en el correo nos dicen que han logrado acceder a nuestra cuenta.

Bandeja de correo

Contenido del correo electrónico

Como podemos observar, este correo indica que fue enviado desde [email protected] para [email protected] y en su contenido dicen haber logrado ingresar a nuestra cuenta.

La única pista que tenemos para dudar del correo recibido, es que tiene una clara y gigantesca marca de color rojo avisando que este podría ser un correo malintencionado de suplantación de identidad. En este caso Google logró detectar el correo falso, pero existen otras plataformas que probablemente no lo logren, así que no hay que confiarnos.

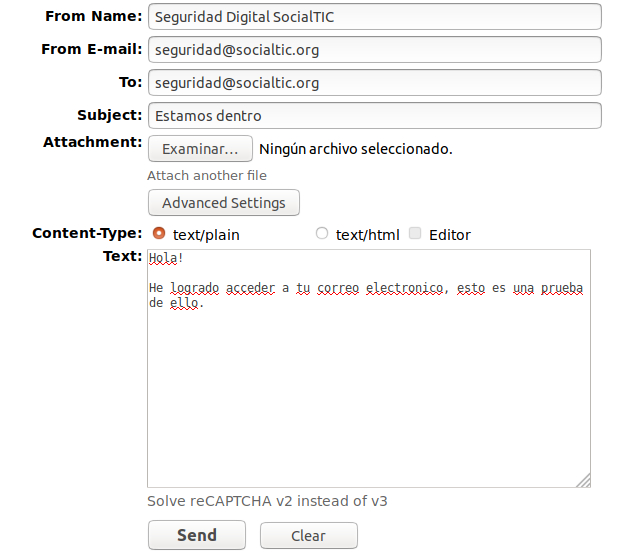

Para este ejercicio hemos utilizado una herramienta que permite generar correos electrónicos para suplantación de identidad, la cual se encuentra accesible desde Internet y no tiene mayor complejidad de uso, ya que solo hay que rellenar los campos indicados. A continuación dejamos una captura de cómo se ve esta herramienta:

Medidas técnicas anti spoofing

Nota: Esta sección es un poquito técnica, procuraré que sea leve, y que te sea de gran utilidad.

Los servicios actuales y proveedores de correo electrónico han definido algunos parámetros de seguridad que permiten que existan mecanismos para la detección de correos maliciosos. Estos parámetros son:

- SPF (Sender Policy Framework, Marco de Políticas de Remitente), ayuda a evitar que terceros envíen correos electrónicos no autorizados desde tu dominio (sitio o página web). En algunos casos cuando un servicio de correo electrónico no tiene configurada esta opción puede que los correos sean detectados como maliciosos o spam.

- DKIM (DomainKeys Identified Mail), verifica que el contenido del mensaje es auténtico y no esté modificado. DKIM se incluye como una firma en los mensajes que se envían, de tal modo que los servidores que reciben estos correos pueden verificar la firma para validar la información.

- DMARC (Política de autenticación de mensajes, informes y conformidad basada en dominios), especifica cómo gestiona un dominio (el sitio o página) los correos sospechosos que se reciben; digamos que se encarga de indicar que es un posible SPAM o suplantación de identidad. Este se activa cuando SPF y DKIM han indicado algún error o problema.

Estas medidas de seguridad deben encontrarse activas y configuradas en el servicio de correo que utilizas para que pueda identificar correos electrónicos que buscan hacer spoofing y a su vez saber qué medidas tomar. Si administras sistemas de algún equipo u organización, te recomendamos que las tengas en cuenta.

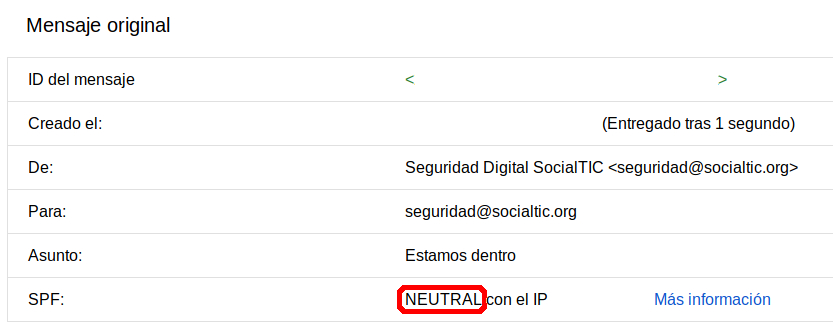

Imaginemos que de alguna manera podemos ver si un correo electrónico cumple con estas medidas (en un momento te cuento cómo hacerlo ? ). ¿Listx? Bien, tomemos como ejemplo el correo de suplantación que mostramos al inicio del texto. Así se vería:

Como vemos, el único parámetro que aparece es SPF y este aparece con un resultado de NEUTRAL, los demás parámetros no se encuentran, por lo cual podemos interpretar que no sabemos si el correo se envió desde el dominio indicado ni tampoco si su contenido fue modificado.

Si tomamos un correo recibido desde un sitio como protege.la (para este ejercicio), el cual es un sitio que no requiere hacer envío de correos electrónicos pero que tiene configurado SPF para demostrar que sus correos enviados son válidos se verá de la siguiente manera:

Aquí podemos ver que ahora el valor de SPF se encuentra como PASS, lo que indica que el correo ha sido validado y auténticamente fue enviado desde el dominio indicado, en este caso desde protege.la . Sin embargo, podemos observar que las otras medidas no se encuentran presentes, por lo que solo podemos validar que el correo fue enviado desde la dirección que aparece, pero no podemos saber si este se modificó en algún momento.

Para un correo que ha sido enviado desde dentro de la plataforma de Google, en este caso Google Drive y Gmail, podemos observar que las tres medidas mencionadas (SPF, DKIM y DMARC) se encuentran presentes y con valores de PASS.

Cómo verificar la información

Para verificar la información tenemos dos opciones, la primera es revisar los valores explicados anteriormente (SPF, DKIM y DMARC), y la segunda es verificar que el servidor del contacto es válido.

Para esto, busca la opción que permite ver el mensaje original. ¿Qué significa esto? Que necesitamos ver el correo electrónico sin formato. Generalmente cuando vemos un correo electrónico, se visualiza con un formato que nos permite ver los colores, imágenes, y demás elementos formateados en el cuerpo del correo, en nuestro caso, necesitamos verlo sin formato para ver información que se encuentra oculta y así validar el correo. Para las personas más clavadas, lo que buscamos ver son los encabezados o cabeceras del mensaje.

Opciones para ver información oculta en distintos correos

Aquí las instrucciones para ver el mensaje original en diversos proveedores de correo electrónico incluyendo Gmail, Hotmail, Apple, Yahoo!, AOL, Webmail, Thunderbird, Outlook.

Una vez que estamos en el mensaje original podremos ver información que no aparecía a simple vista y el contenido del correo pero sin formato.

Dependiendo del proveedor de correo electrónico puede que la información aparezca presentada de manera agradable (como en las imágenes previas) o puede que no; sea cual sea el caso, utilizaremos la función de buscar en el texto con la combinación de teclas Ctr + F (CMD + F en Mac) la cual nos abrirá la ventana de búsqueda para buscar los siguientes términos:

- SPF

- DKIM

- DMARC

- Received: from

Los tres primeros valores nos mostrarán la información de seguridad a nivel de servidor (explicado en la sección anterior), y la última nos mostrará el nombre del servidor o su dirección IP desde donde fue enviado el correo.

Aquí algunas capturas de cómo se ve esta información.

La siguiente imagen corresponde a un correo revisado desde Outlook/Hotmail, en el podemos ver que no están configurados el SPF, DKIM y DMARC, lo cual incrementa las posibilidades de pueda haber suplantación de identidad de quien lo envía. También podemos observar el dominio y la IP de donde se envió, que en este caso son verídicos.

Un correo enviado mediante un servicio como el que mostré al inicio del texto – el cual se enfoca en suplantar identidad – muestra que el SPF no corresponde a lo que debería, no muestra configuración de DKIM ni DMARC, y muestra un servidor con una IP extraña que no corresponde al de protege.la , por lo cual podemos deducir ¡que es falso!

Un correo electrónico enviado desde el calendario de Google se vería con sus configuraciones adecuadas y con un servidor que se asocia a Google como se ve en la siguiente imagen.

Conclusiones

Si recibes algún correo extraño, que te pida acceder a algún enlace, abrir algún archivo adjunto, responder con información personal, privada o sensible, o realizar algún tipo de transacción monetaria; es mejor tener precauciones al respecto y procurar identificar que la fuente y su contenido sean válidos.

Sabemos que identificar la suplantación de identidad puede ser complejo o involucra varios pasos, pero una vez que los revisamos estos parámetros, podemos hacer un primer análisis y en caso de resultar extraño pedir apoyo.

Si el tema del SPF, DKIM o DMARC te parece engorroso, procura por lo menos identificar de qué proveedor de servicio de correo proviene el mensaje que estás revisando, si el servicio te parece sospechoso no elimines el mensaje, toma nota de lo que encontraste y busca apoyo con alguien de confianza que te pueda acompañar en el tema.